Агент инвентаризации MEDOED: список установленного ПО и сканирование уязвимостей OVAL ФСТЭК Бесплатно

Проверьте наличие уязвимостей в своей системе бесплатно!

Агент MEDOED — консольное приложение. Инструкция по запуску из командной строки для Windows и Linux приведены ниже.В ряде случаев возможна реакция антивирусных средств, так как выполняемые агентом проверки идентичны работе вредоносного ПО. Сверяйте контрольные суммы при скачивании! Также возможно бесплатно получить перечень установленного программного обеспечения в удобном для дальнейшей обработки формате.

Вы можете скачать агента MEDOED для неограниченного количества хостов и использовать его бесплатно. Агент не требует подключения к сети Internet и не передает нам никакие данные о своей работе.

Как получить результат

Скачать

Для получения перечня уязвимостей достаточно скачать агента и соответствующую вашей операционной системе базу OVAL (все ссылки ниже). Инвентаризация

Для проведения инвентаризации скачивание и использование OVAL не требуется, достаточно загрузить сам агент.

Для получения перечня уязвимостей достаточно скачать агента и соответствующую вашей операционной системе базу OVAL (все ссылки ниже). Инвентаризация

Для проведения инвентаризации скачивание и использование OVAL не требуется, достаточно загрузить сам агент.

Если Вы хотите централизованно собирать данные с агентов и управлять уязвимостями в сети – обратитесь за покупкой полной платформы MEDOED или проведением пилотного проекта.

Агент

Windows — агент

проверяйте Цифровую подпить ООО "МЕДОЕД"

Linux — агент (в т. ч. РЕД ОС и Astra Linux)

MD5: db286b7ea46dd6013b9ec86293449016

Установка (по шагам)

1

Скачайте агента

Windows или Linux.

2

Скачайте базы OVAL

Для Windows можно загрузить базы с сайта

ФСТЭК РФ

(для zip необходима распаковка)

Для Linux:

РЕД ОС 7.3

РЕД ОС 8.0

Astra Linux 1.8

Astra Linux 1.7

Для Linux:

РЕД ОС 7.3

РЕД ОС 8.0

Astra Linux 1.8

Astra Linux 1.7

3

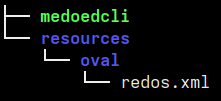

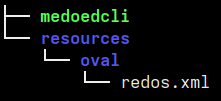

Положите XML в resources/oval

Агент должен находиться на диске, например, C:\Users\Name\Downloads\medoedcli.exeСоздайте в папке со скачанным агентом еще два каталога (папки): resources/ovalВ этот каталог поместите базу для Вашей операционной системы (xml-файлы). Пример расположения файлов и каталогов:

4

Права

Для Linux дайте права на выполнение. Запускать под администратором или sudo!

5

Запуск

Запустите командную строку с правами администратора и перейдите в каталог с агентом, например, введя команду: cd C:\Users\Name\Downloads\ для Windows или cd /home/Name/Загрузки/ для Linux

6

Готово

Теперь можно вводить команды, указанные ниже

Команды

Скопируйте

Отобразить список установленного ПО:

medoedcli software list

Отобразить список установленного оборудования:

medoedcli hardware list

Отобразить список обнаруженных уязвимостей:

medoedcli vuln list

Примечание

📁 Путь к документам: OVAL документы должны быть установлены в папке resources/oval

⚙️ Флаг verbose: При установке флага verbose отображается процент выполнения для каждого OVAL документа

⚙️ Флаг verbose: При установке флага verbose отображается процент выполнения для каждого OVAL документа

Пример использования при нахождении описаний уязвимостей в каталоге oval рядом с агентом

sudo ./medoedcli vuln list --oval-dir ../oval --output vulns.csvПример команды для экспорта данных инвентаризации в формате json для дальнейшего импорта на платформу.

После отработки команды в разделе с агентом появится файл inventory.json. Зайдите в модуль «Управление активами», нажмите кнопку «Импортировать» и добавьте файл inventory.json. Через несколько минут данные появятся в модулях «Управление активами» и «Управление уязвимостями».

Linux:

sudo ./medoedcli export --output inventory.json

Windows:

medoedcli.exe export --output inventory.json